一、 谁是 Shannon?那个把你的代码“虐”哭的 AI 猛兽!🤖💥

AI 时代!人人都在深耕 AI 安全,你缺的就是这关键一步!🚀

AI 正重塑安全边界,与其在门外徘徊,不如直接掌握主动权!

在现在的开发圈子里,大家都在卷速度。你有 Claude Code,他有 Cursor,大家敲代码的速度快得飞起,恨不得一天上线 800 个新功能。这种“氛围感编程”(Vibe-coding)确实爽,但爽完之后呢?你的代码安全吗?🤔

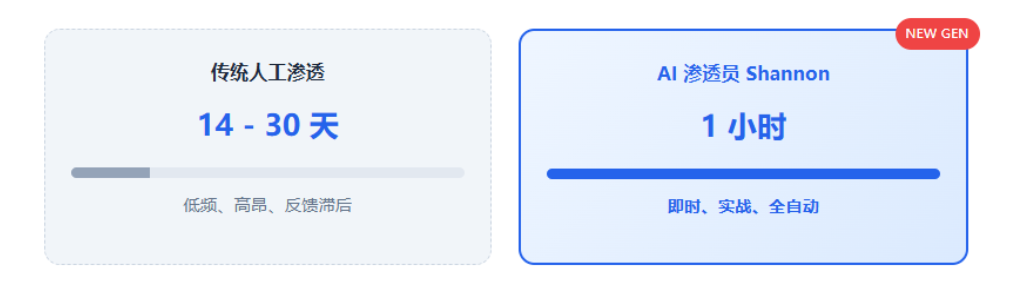

传统的渗透测试(Pentest)简直是龟速:你这边代码天天更,那边安服团队一年才来测一次。剩下的 364 天里,你的线上系统基本上就是“裸奔”状态。万一代码里藏了个能直接把数据库拖走的 SQL 注入,或者一个能绕过登录的低级漏洞,那简直就是企业的“灭顶之灾”。💀

这时候,Shannon 拎着扳手站了出来。它的定位非常狠:你的全自动 AI 渗透测试员。 🛠️

Shannon 的工作逻辑非常暴力且简单:在坏人动手之前,先亲手把你的 Web 应用“干废”。 它不是那种只会发警报、满纸跑火车的扫描器,它是实战派。它会像真正的黑客一样,自动在你的代码里找漏洞点,然后打开内置浏览器,直接实施注入、绕过鉴权等骚操作,拿到实锤证据后再把报告甩在你脸上。

简单来说,如果你的开发团队是整天写 Bug 的“蓝队”,那么 Shannon 就是那个永不下班、专治各种不服的“红队”。每一位用 Claude 写代码的程序员,都值得配一个帮他“擦屁股” of Shannon。✨

这里有一张表,让你一眼看清 Shannon 的战斗力:

Shannon 不仅仅是一个独立的工具,它还是 Keygraph 安全合规平台的核心组件。Keygraph 的野心很大,他们想做“网络安全界的 Rippling”,把从漏洞挖掘、证据收集到审计准备(比如 SOC 2 或 HIPAA)的全流程都给自动化了。所以说,Shannon 是你迈向自动化合规的第一步。🚀

二、 暴力美学!Shannon 的“四大杀招”与硬核黑科技 ⚡⚔️

Shannon 凭什么敢说自己能取代一部分人工渗透测试?因为它手里攒着几样“杀手锏”,专门针对现代 Web 应用的软肋。

1. 全自动“无人值守”操作 🕹️ 你只需要给它一个 URL 和一份代码仓库地址,剩下的事你就不管了。Shannon 聪明到什么程度?它能处理复杂的 2FA(双因子验证) 和 TOTP 登录。哪怕你接入了 Google 登录,它也能像真人一样在浏览器里点点画画,自动跳过登录墙,深入到业务核心逻辑里去搞破坏。这种自主性,是以前那些只会在外网爬爬页面的扫描器完全没法比的。 2. “黑客级”报告:复制即用的攻击代码 📄 很多安全工具最招人烦的地方就是“虚报”。它们会告诉你“这里可能存在漏洞”,结果你查了半天发现是虚惊一场。Shannon 的原则是:“没把门撬开,我就不说话。” 它输出的报告里带的是真正的 Proof-of-Concept (PoC),也就是具体的攻击脚本或操作步骤。你可以直接复制这些代码,在自己电脑上复现攻击。这种“实锤”证据,能让开发人员心服口服地去修 Bug。 3. 核心漏洞全覆盖(OWASP Top 10) 🎯 Shannon 目前专注于最致命的几个领域:

• Injection(注入攻击): 比如 SQL 注入、命令注入,直接掏空你的数据库。 • XSS(跨站脚本): 在你的页面里插恶意脚本,劫持用户信息。 • SSRF(服务端请求伪造): 把你的服务器当跳板,攻击内网资源。 • Broken Auth/Authz(鉴权/授权失效): 比如越权漏洞,普通用户能看管理员的数据。

4. 代码感知的动态测试 (Code-Aware Dynamic Testing) 🧠 这是 Shannon 最“变态”的地方。它不仅仅是盯着你的网页看,它还会去读你的源代码!它会分析你的后端代码结构,看看哪里的参数没做过滤,哪里的数据库调用最危险,然后有针对性地制定攻击策略。这就好比一个黑客不仅在校门口盯梢,还潜入校长办公室偷看了学校的安保平面图。这种“白盒+黑盒”的组合拳,命中率高得吓人。 5. 并行处理,快如闪电 ⚡ 别家测一个漏洞得等半天,Shannon 开“多线程”。它会把侦察、分析、攻击等多个阶段并行化。针对不同的漏洞类型,它会派不同的 AI 代理同时干活。一个中等规模的应用,从启动到拿到完整的渗透报告,通常只要 1 到 1.5 小时。

三、 深度揭秘:Shannon 是如何像顶级黑客一样思考并实施“物理降维打击”的?🕵️♂️💻

🎯 【Agent 安全攻防与自动化渗透逻辑】

想知道 AI 代理是如何在无人干预的情况下,精准完成“侦察-分析-攻击-报告”的全链路闭环吗?在“无实锤不报告”的严苛准则下,它是如何识别并利用多代理协作逻辑击穿层层防线的?

👉 点击加入 Oxo AI Security 知识星球,解锁本章节关于 Shannon 核心架构拆解、多 Agent 协作深度解析及实战案例复盘的完整内容!

星球内部…

• 📚 AI 文献解读:最前沿的 LLM 安全论文深度剖析。 • 🐛 AI 漏洞情报:第一时间掌握主流大模型的 0-day 漏洞与越狱方式。 • 🛡 AI 安全体系:从红队攻击到蓝队防御的全方位知识图谱。 • 🛠 AI 攻防工具:红队专属的自动化测试与扫描工具箱。

🚀 立即加入 Oxo AI Security 知识星球,掌握AI安全攻防核心能力!